compliance LGPD ecommerce consiste em mapear e proteger dados pessoais, implementar bases legais e consentimentos, aplicar medidas técnicas e organizacionais, revisar contratos com fornecedores, treinar equipe e monitorar KPIs para reduzir riscos legais e financeiros e demonstrar conformidade perante autoridades e titulares.

compliance LGPD ecommerce pode parecer complexo, mas dá para descomplicar com passos práticos. Quer ver como mapear dados, ajustar consentimentos e reduzir riscos sem travar vendas?

diagnóstico dos dados: mapeamento e identificação de vulnerabilidades

Mapear os dados é o primeiro passo para entender onde estão as informações pessoais dos clientes e como elas circulam pela loja virtual.

Passos práticos para o mapeamento

Identifique todas as fontes de dados: formulários de compra, cadastro, plataformas de pagamento, CRM, ferramentas de marketing, chat e backups. Registre o fluxo entre sistemas e responsáveis por cada processo.

Classifique os dados em categorias claras: dados pessoais, dados sensíveis, dados anonimizados e dados operacionais. Essa classificação facilita a aplicação de controles proporcionais ao risco.

Defina o propósito e a base legal para cada tratamento, assim como o tempo de retenção. Isso ajuda a evitar coleta excessiva e mantém conformidade com a LGPD.

Identificação de vulnerabilidades

Procure pontos de exposição ao longo do fluxo de dados, incluindo integrações com terceiros, APIs abertas, armazenamentos não criptografados e processos manuais que envolvem exportação de planilhas.

- Coleta excessiva de informações sem justificativa.

- Falta de controles de acesso e privilégios desnecessários.

- Transmissão de dados sem criptografia entre serviços.

- Backups sem proteção adequada ou armazenados em locais inseguros.

- Integrações com fornecedores sem cláusulas claras de proteção de dados.

- Ausência de logs e trilhas de auditoria para atividades sensíveis.

Utilize ferramentas como mapeamento de fluxo de dados, sistemas de prevenção de perda de dados (DLP), scanners de vulnerabilidade e testes de penetração para detectar falhas técnicas e lacunas processuais.

Realize avaliações de impacto (DPIA) para tratamentos de alto risco e classifique as vulnerabilidades por probabilidade e impacto financeiro e operacional, definindo ações corretivas com prazos e responsáveis.

Documente o inventário de dados e mantenha-o atualizado; implemente monitoramento contínuo com logs, alertas e auditorias periódicas para garantir que novas funcionalidades ou integrações não criem riscos adicionais.

principais requisitos da LGPD que impactam o e‑commerce

Bases legais: identifique e documente a base legal para cada atividade de tratamento, como consentimento, execução de contrato, obrigação legal ou legítimo interesse.

Consentimento e transparência

Exija consentimento informado apenas quando necessário, com caixas não pré‑selecionadas e linguagem clara sobre finalidade, duração e possibilidade de revogação.

Registre provas do consentimento e ofereça meios simples para o titular alterar ou retirar a autorização a qualquer momento.

Direitos dos titulares

Implemente processos para atender solicitações de acesso, correção, exclusão, portabilidade e oposição, com prazos documentados e comunicação clara ao usuário.

Automatize respostas quando possível e mantenha trilhas de auditoria para demonstrar conformidade em eventuais fiscalizações.

Minimização e finalidade

Coleta somente os dados estritamente necessários para a finalidade declarada e evite armazenar informações por prazos superiores ao necessário.

Formalize políticas de retenção e procedimentos para anonimização ou eliminação segura quando o dado deixar de ser útil.

Segurança da informação

Aplique medidas técnicas e organizacionais como criptografia em trânsito e repouso, controle de acesso por privilégios, autenticação multifator e backups seguros.

- Monitore acessos e mantenha logs de auditoria.

- Realize testes de vulnerabilidade e correções regulares.

- Adote soluções de prevenção de perda de dados (DLP) para proteger informações sensíveis.

Contratos com terceiros e transferências

Exija cláusulas contratuais que definam responsabilidades, medidas de segurança e possibilidade de auditoria quando compartilhar dados com fornecedores e plataformas de pagamento.

Verifique conformidade de subcontratados e limite transferências internacionais conforme requisitos regulatórios.

Avaliação de impacto e resposta a incidentes

Conduza avaliações de impacto (DPIA) para tratamentos de alto risco e documente mitigação de riscos antes de lançar novas funcionalidades.

Estabeleça um plano de resposta a incidentes com procedimentos de notificação interna, comunicação aos titulares quando necessário e registros das ações tomadas.

Governança e cultura

Nomeie um encarregado de proteção de dados ou responsável interno, promova treinamento contínuo da equipe e divulgue uma política de privacidade acessível e atualizada.

Mantenha um inventário de tratamentos e revise processos periodicamente para garantir que práticas e contratos acompanhem mudanças regulatórias e tecnológicas.

revisão de políticas e consentimentos: como alinhar formulários e cookies

Revise as políticas e o mecanismo de consentimento para que formulários e cookies sejam claros, objetivos e alinhados à LGPD.

Como estruturar formulários

Use campos mínimos e explique a finalidade de cada dado no próprio formulário para evitar coleta excessiva.

Prefira caixas de seleção não pré‑marcadas para o consentimento informado e separe consentimentos por finalidade, como marketing e análise.

Inclua um link direto para a política de privacidade próximo ao botão de envio e registre data, hora e origem do consentimento para auditoria.

Gestão de cookies e banners

Classifique cookies por categorias: essenciais, desempenho, funcionalidade e marketing, facilitando escolhas conscientes do usuário.

Bloqueie scripts de rastreamento até que o usuário aceite a categoria correspondente e evite carregar recursos de terceiros sem permissão.

- Permita ativar ou desativar categorias individualmente.

- Exiba informações rápidas sobre cada categoria e exemplos de tecnologias usadas.

- Ofereça um botão para aceitar apenas cookies essenciais.

Consentimento granular e registro

Ofereça opções granulares por finalidade e permita revogação fácil a qualquer momento via painel de preferências.

Armazene provas do consentimento com logs imutáveis, registrando versão da política e identificação do dispositivo ou sessão.

Texto da política e comunicação

Escreva a política em linguagem simples e direta, destacando direitos dos titulares, finalidades e meios de contato para solicitações.

Explique de forma sucinta como os dados são compartilhados com fornecedores e por quanto tempo serão retidos.

Auditoria e testes

Realize auditorias periódicas e testes em vários navegadores e dispositivos para garantir que banners e formulários funcionem corretamente.

Registre resultados de testes e corrige falhas rapidamente, envolvendo equipes técnica e jurídica nas decisões de implementação.

Considere integrar uma Consent Management Platform (CMP) para centralizar consentimentos, automatizar bloqueio de scripts e gerar relatórios para compliance.

segurança da informação: medidas técnicas e organizacionais essenciais

Aplicar criptografia em trânsito e em repouso garante proteção básica para dados sensíveis armazenados e transmitidos pela loja virtual.

Medidas técnicas essenciais

Implemente controle de acesso baseado em função (RBAC) para limitar privilégios conforme necessidade operacional.

Adote autenticação multifator (MFA) em contas administrativas e integrações críticas para reduzir risco de invasão por credenciais comprometidas.

Mantenha sistemas e aplicativos atualizados com patches regulares e automatizados para corrigir vulnerabilidades conhecidas.

Use segmentação de rede e firewalls para isolar ambientes de produção, bancos de dados e servidores de pagamento, reduzindo superfícies de ataque.

Implemente soluções de detecção e resposta a intrusões (IDS/IPS) e monitore logs com alertas configurados para atividades suspeitas.

Adote ferramentas de prevenção de perda de dados (DLP) e políticas de criptografia de backups para proteger dados armazenados em nuvem e localmente.

Medidas organizacionais e processos

Estabeleça políticas claras de segurança da informação que definam responsabilidades, classificação de dados e procedimentos para acesso remoto.

Realize treinamentos periódicos para equipe sobre phishing, senhas fortes e manipulação segura de dados, criando cultura de segurança.

Formalize contratos com fornecedores que exijam medidas de segurança equivalentes e cláusulas de auditoria e notificação de incidentes.

Implemente um plano de resposta a incidentes com passos práticos: identificação, contenção, erradicação, recuperação e comunicação aos titulares quando exigido.

Realize testes regulares, como varreduras de vulnerabilidade e testes de penetração, e priorize correções com base no risco e no impacto operacional.

Mantenha registros de auditoria e métricas de segurança para demonstrar conformidade e melhorar continuamente controles técnicos e processos.

treinamento e governança: papéis, responsabilidades e cultura de privacidade

Defina claramente papéis como encarregado de proteção de dados (DPO), donos de processo, responsáveis técnicos e gestores para garantir responsabilidades bem distribuídas.

Estrutura de papéis e responsabilidades

O DPO deve supervisionar conformidade, receber demandas dos titulares e ser ponto de contato com autoridades. Gestores operacionais precisam aplicar políticas no dia a dia.

Equipe de TI responde por controles técnicos, enquanto jurídico valida bases legais e contratos com fornecedores. Marketing e atendimento devem seguir regras ao tratar dados de clientes.

Programa de treinamento

Implemente treinamentos curtos e práticos no onboarding e reciclagens periódicas para toda a equipe, com foco em riscos reais do e‑commerce.

Use simulações, como phishing e análise de casos, para treinar postura diante de ameaças e medir a eficácia dos cursos.

Políticas, procedimentos e comunicação

Documente políticas claras sobre coleta, retenção, acesso e compartilhamento de dados, deixando procedimentos acessíveis a todos os colaboradores.

Crie canais internos para dúvidas e incidentes, registre solicitações dos titulares e mantenha modelos de resposta prontos para agilizar atendimentos.

Medição e indicadores

Monitore KPIs simples e acionáveis: porcentagem de colaboradores treinados, tempo médio de resposta a pedidos dos titulares e número de incidentes por trimestre.

Use resultados de testes e auditorias para priorizar correções e ajustar o conteúdo dos treinamentos.

Cultura de privacidade

Estimule liderança a demonstrar compromisso com a privacidade e reconheça colaboradores que aplicam boas práticas, criando impulso positivo na equipe.

Integre a privacidade desde o desenvolvimento de novas funcionalidades (privacy by design) e incentive a nomeação de privacy champions em cada área.

Governança operacional

Estabeleça um comitê de governança que reúna representantes de TI, jurídico, operações e comercial para revisar riscos e aprovar mudanças relevantes.

Mantenha registros de decisões, calendário de revisões e evidências de conformidade para facilitar auditorias e demonstrar governança eficiente.

contratos e fornecedores: cláusulas-chave e auditoria de terceiros

Contratos bem estruturados são essenciais para transferir responsabilidades e garantir que fornecedores adotem controles compatíveis com a LGPD.

Cláusulas essenciais em contratos com fornecedores

Defina claramente o objeto e o escopo do tratamento, especificando quais categorias de dados serão processadas e para quais finalidades.

Inclua um Termo de Tratamento de Dados (DPA) que detalhe medidas técnicas e organizacionais, bases legais, subcontratação e fluxo de dados entre sistemas.

Exija cláusulas de segurança que prevejam criptografia, controle de acesso, backup seguro, testes de vulnerabilidade e certificações relevantes como ISO 27001 quando aplicável.

- Confidencialidade: obrigação de manter sigilo e limitar uso dos dados apenas ao escopo contratado.

- Subprocessamento: regras para autorização prévia, lista de subcontratados e responsabilidade solidária pelo tratamento.

- Notificação de incidentes: prazo máximo para comunicar vazamentos e obrigação de cooperação na resposta.

- Retenção e eliminação: prazos e procedimentos para devolução ou destruição segura dos dados ao término do contrato.

- Transferência internacional: condições, salvaguardas e conformidade com requisitos legais.

- Responsabilidade e indenização: limites, critérios e mecanismos para reparação de danos.

- Direito de auditoria: possibilidade de inspeção, entregas de evidências e acesso a relatórios de conformidade.

Negocie SLAs que cubram disponibilidade, tempo de resposta para solicitações dos titulares e metas para correção de falhas de segurança.

Preveja cláusulas de continuidade e contingência, como planos de recuperação e garantias em caso de falência ou mudança de controle do fornecedor.

Como conduzir auditoria de terceiros

Realize due diligence inicial com questionários padronizados sobre segurança, políticas de privacidade, histórico de incidentes e certificações.

Solicite evidências documentais, como relatórios de auditoria, políticas internas, contratos com subcontratados e resultados de testes de penetração.

Prefira uma combinação de auditoria remota e visitas pontuais on‑site para validar controles técnicos e processos operacionais.

Use checklists objetivos com critérios de conformidade e classifique não conformidades por risco e impacto, definindo plano de mitigação com prazos e responsáveis.

Agende auditorias periódicas e monitoramento contínuo, incluindo revisões após mudanças relevantes no serviço, novas integrações ou incidentes de segurança.

Documente todas as evidências e comunicações para demonstrar diligência e facilitar auditorias externas ou inspeções regulatórias.

Considere cláusulas contratuais que prevejam penalidades, suspensão do serviço ou rescisão em caso de falhas graves e falta de remediação dentro do prazo acordado.

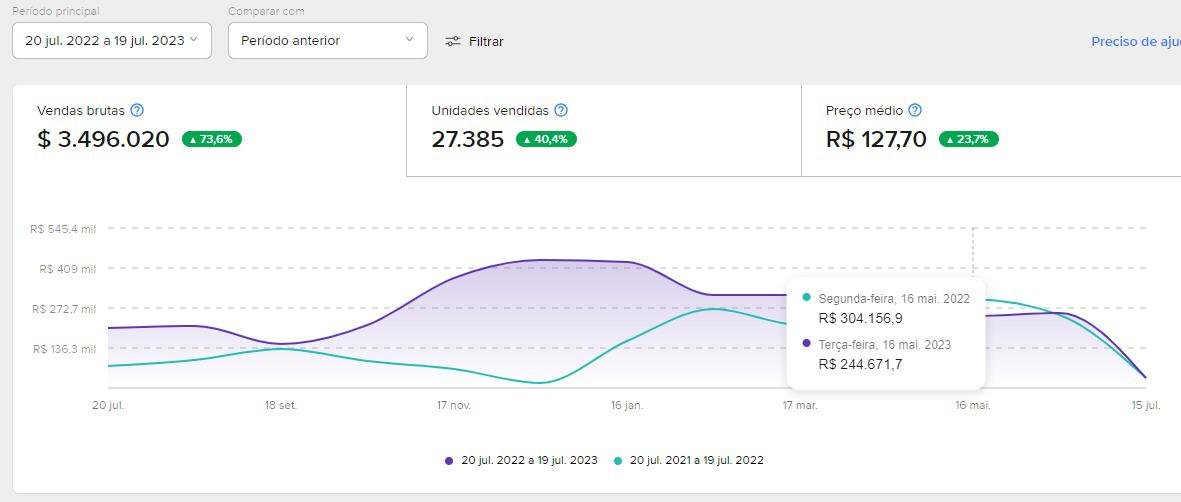

métricas e monitoramento: KPIs financeiros e operacionais para compliance

Monitore indicadores-chave que liguem as ações de compliance a resultados tangíveis e que apoiem decisões rápidas na operação do e‑commerce.

KPIs financeiros essenciais

Calcule o custo médio por incidente somando gastos com resposta, multas, reparação e perda de receita, dividido pelo número de incidentes no período.

Meça o impacto potencial de não conformidade estimando multas e custos jurídicos associados a falhas identificadas em auditorias.

Avalie o custo de conformidade como percentual da receita para entender o ônus financeiro das ações e justificar investimentos em segurança.

Monitore o ROI de controles comparando a redução esperada em incidentes ou multas com o investimento em tecnologia e processos.

KPIs operacionais essenciais

Registre o tempo médio de resposta a solicitações dos titulares (SAR) desde o recebimento até a conclusão; metas claras reduzem risco de penalidades.

Mantenha a métrica de percentual de solicitações atendidas no prazo para garantir eficiência operacional e satisfação do cliente.

Meça o tempo de detecção e contenção (MTTD/MTTR) para incidentes de segurança, priorizando redução desses valores com automação e monitoramento.

Acompanhe o percentual de sistemas atualizados e a taxa de correção de vulnerabilidades críticas dentro do SLA definido.

Controle o porcentual de colaboradores treinados e a taxa de sucesso em testes de phishing como indicador de maturidade humana na defesa.

Monitore o percentual de fornecedores auditados e o número de não conformidades identificadas em terceirizados que processam dados.

Coleta, ferramentas e cadência

Automatize a coleta de métricas com dashboards integrados a SIEM, GRC, plataformas de consentimento e ferramentas de ticketing para obter dados confiáveis em tempo real.

Defina cadência de relatórios: métricas operacionais semanais, financeiras mensais e análise estratégica trimestral para diretoria.

Alertas, metas e priorização

Configure alertas para desvios críticos (p.ex., aumento de incidentes ou queda na taxa de atendimento) e associe metas SMART a cada KPI para facilitar priorização.

Use scorecards que combinem probabilidade e impacto financeiro para priorizar correções e investimentos com maior retorno em redução de risco.

Apresentação para stakeholders

Apresente métricas com contextos visuais: tendências, benchmarks do setor e variações percentuais, facilitando compreensão de executivos e investidores.

Documente fontes, fórmulas e periodicidade de cada KPI para manter transparência e permitir auditoria das métricas.

Melhoria contínua

Reveja KPIs regularmente para ajustar metas, eliminar métricas irrelevantes e criar novos indicadores alinhados a mudanças regulatórias ou tecnológicas.

Integre resultados de auditorias e testes em planos de ação com responsáveis e prazos, medindo depois o efeito dessas ações sobre os KPIs financeiros e operacionais.

Conclusão

Alcançar compliance com a LGPD no e‑commerce é possível com passos práticos: mapear dados, ajustar consentimentos, reforçar segurança e treinar a equipe.

Comece priorizando ações de maior impacto e baixo custo, como ativar MFA, bloquear scripts sem consentimento e revisar contratos com fornecedores.

Monitore KPIs simples, realize auditorias periódicas e mantenha documentação atualizada para medir progresso e tomar decisões informadas.

Se necessário, busque apoio especializado para avaliações de risco e treinamentos, mas incentive a cultura de privacidade no dia a dia da sua loja virtual.

FAQ – Compliance LGPD no E-commerce

O que significa compliance com a LGPD para uma loja virtual?

Significa adotar práticas e controles para proteger dados pessoais, cumprir bases legais, responder aos direitos dos titulares e reduzir riscos legais e financeiros.

Como iniciar o mapeamento de dados no e‑commerce?

Identifique todas as fontes e fluxos de dados, classifique por tipo e finalidade, e documente responsáveis e prazos de retenção em um inventário atualizado.

Quais são os requisitos para consentimentos e cookies?

Use consentimento informado e granular, caixas não pré‑marcadas, bloqueie scripts até a aceitação e ofereça painel para revogação e preferências.

Que medidas técnicas são essenciais para proteger os dados?

Implemente criptografia, controle de acesso por função, autenticação multifator, backups seguros, monitoramento de logs e testes de vulnerabilidade regulares.

Como devo organizar contratos com fornecedores que tratam dados?

Inclua um Termo de Tratamento de Dados, cláusulas de segurança, notificação de incidentes, regras de subcontratação, direitos de auditoria e prazos de retenção/eliminaçã o.

Quais KPIs acompanhar para medir o progresso do compliance?

Monitore tempo médio de resposta a solicitações, percentuais de sistemas atualizados, custo por incidente, percentagem de colaboradores treinados e taxa de fornecedores auditados.